Ab Werk wird auf einer WatchGuard SSL 100 ein von WatchGuard selbst generiertes Zertifikat verwendet, das nicht gegenüber einer allgemein bekannten, offiziellen Zertifizierungsstelle rückbestätigt ist. Das Zertifikat heißt “TestCert” und ist auf den imaginären Domainnamen “my.company.my” ausgestellt. Beim Aufruf der Anmeldeseite der SSL 100 erscheint also zunächst die allgemein bekannte Warnmeldung des Browsers. Natürlich kann das Zertifikat akzeptiert werden und das weitere Arbeiten mit der SSL 100 erfolgt trotzdem gesichert auf der Basis von SSL.

Wenn die SSL 100 jedoch nicht nur für den Remote Zugriff von eigenen Mitarbeitern verwendet wird, denen man die o.g. Vorgehensweise natürlich per Hausmitteilung bekannt machen kann – sondern auch zur Anbindung von externen Mitarbeitern, Lieferanten oder Kunden, ist es natürlich ein professionelles Vorgehen, das TestCert durch ein offiziell rückbestätigtes Zertifikat zu ersetzen. Je nachdem, welche Sicherheitsstufe angebracht erscheint, kann mit einfachen SSL-Zertifikaten für weniger als 10 Euro pro Jahr gearbeitet werden oder mit entsprechend teureren Zertifkaten, bei denen z.B. dann auch die Browserzeile nicht weiß, sondern grün hinterlegt wird…

Die Vorgehensweise ist in jedem Fall identisch, erscheint jedoch etwas kompliziert: Zunächst muss manuell ein CSR (Certificate Signing Request), eine Zertifikatsanforderung, erstellt werden – auf der Basis eines ebenfalls manuell erzeugten privaten Schlüssels. Hierzu muss auf einem Computer die Software “OpenSSL” installiert werden. Download im Internet, Einstieg über http://www.openssl.org. Der Installer für Windows findet sich unter http://www.slproweb.com/products/Win32OpenSSL.html. Sofern auf dem Windows-PC noch nicht die “Visual C++ 2008 Redistributables” installiert sind, müssen diese ebenfalls installiert werden (Download-Link direkt darunter oder Suche nach vcredist_x86.exe im Microsoft Download-Bereich).

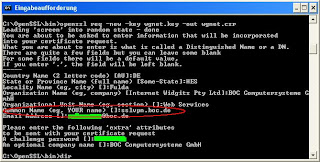

Nach der Installation von OpenSSL mit den Default Einstellungen wird eine MSDOS-Eingabeaufforderung geöffnet und im Programmverzeichnisbin werden folgende Befehle ausgeführt:

openssl genrsa -out wgnet.key 1024

openssl req -new -key wgnet.key -out wgnet.csr

openssl pkcs8 -topk8 -in wgnet.key -out wgnet.pk8

Der erste Befehl erzeugt den privaten Schlüssel, der im zweiten Befehl zur Erzeugung der Zertifikatsanforderung verwendet wird. Dort startet auch ein Dialog, bei dem entsprechende Kundendaten abgefragt werden, unter anderem auch den Common Name (CN), auf den das Zertifikat ausgestellt werden soll, also z.B. “sslvpn.kundenname.de”. Der dritte Befehl konvertiert den privaten Schlüssel in das PKCS8-Format, das zum Import in die WatchGuard SSL 100 benötigt wird. Hier wird auch nach einem Encryption Password gefragt, das ebenfalls für den Import benötigt wird.

Die mit dem zweiten Befehl erzeugte Datei “wgnet.csr” wird nun an die Zertifizierungsstelle geschickt, für die man sich entschieden hat. Ein möglicher, sehr preiswerter Anbieter ist RapidSSL, der einfache SSL-Zertifikate bereits für 10,95 USD pro Jahr anbietet. Nach Beantragung und Legitimation erhält man innerhalb von 24 Stunden dann per E-Mail sein Zertifikat zugestellt.

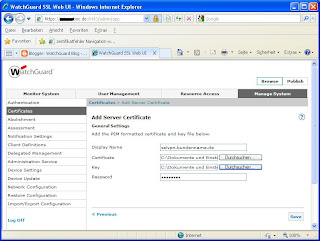

Nach der Anmeldung an der Admin-Oberfläche der SSL 100 werden Zertifikat und privater Schlüssel importiert: Manage System > Certificates > Add Server Certificate (sslvpn.kundenname.de) > Publish; Manage System > Administration Service > Server Certificate (sslvpn.kundenname.de) > Publish und Restart Service; Manage System > Device Settings > General Settings (sslvpn.kundenname.de) > Publish. Nun wird beim Zugriff auf die SSL 100 das eigene Zertifikat verwendet und die Warnmeldung des Browsers unterbleibt. Anstelle einer öffentlichen Zertifizierungsstelle kann der CSR auch an eine firmeninterne (z.B. Active Directory integrierte) Zertifizierungsstelle geschickt werden. Die Warnmeldung unterbleibt dann jedoch nur auf den PCs, die z.B. als Domänenmitglied das Stammzertifikat “gelernt” haben.

WICHTIG: Die mit OpenSSL erzeugten Dateien, die verwendeten Kennwörter, die Zugangsdaten zu dem Accout der Zertifizierungsstelle und das Zertifikat sind auf jeden Fall SICHER auzubewahren und vor Zugriff von Dritten zu schützen!