HOWTO: WatchGuard ThreatSync+ NDR Collection Agent installieren – Anleitung für Ubuntu, NetFlow & sFlow

Was ist der WatchGuard ThreatSync+ Collection Agent?

WatchGuard ThreatSync+ NDR ist eine cloudbasierte Lösung zur Netzwerküberwachung und Bedrohungserkennung. Mithilfe von KI-gestützter Analyse wird der Netzwerkverkehr kontinuierlich überwacht, ausgewertet und übersichtlich visualisiert.

Dabei betrachtet das System nicht nur den Datenverkehr, der direkt über die Firewall läuft. Es unterstützt Unternehmen auch dabei, Netzwerkbereiche sichtbar zu machen, die von der Firewall allein nicht erfasst werden können. Dafür werden Telemetriedaten verschiedener Netzwerkkomponenten benötigt.

Genau hier kommt der ThreatSync+ Collection Agent zum Einsatz. Dabei handelt es sich um einen Linux-Dienst, der über den WatchGuard Agent auf einem Ubuntu-Server installiert wird.

Der Collection Agent empfängt NetFlow-, sFlow- und DHCP-Daten von Switches, Routern und Firewalls im Netzwerk und übermittelt diese zur weiteren Verarbeitung an die WatchGuard Cloud.

In diesem Artikel zeigen wir Schritt für Schritt, wie Sie den WatchGuard ThreatSync+ NDR Collection Agent installieren und konfigurieren.

Systemvoraussetzungen

Stellen Sie sicher, dass Ihre virtuelle Maschine (VM) die folgenden Anforderungen erfüllt:

- Betriebssystem: Ubuntu 22.04 oder 24.04 Server LTS.

(Ubuntu 26.04 wird mit Stand Mai 2026 noch nicht unterstützt.) - Hardware: Mindestens 2 CPU-Kerne, 8 GB RAM und 128 GB Festplattenspeicher.

- Sprache: Die Installation wird derzeit ausschließlich in englischer Sprache unterstützt.

- Zusätzlich: Stellen Sie sicher, dass die passenden Hypervisor-Tools für Ihre Virtualisierungsumgebung installiert sind.

Installation des ThreatSync+ Collection Agents

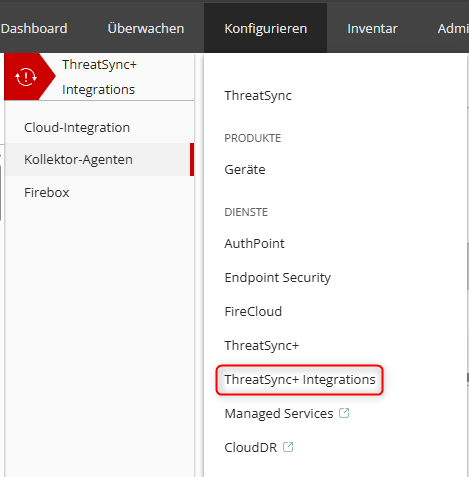

- Öffnen Sie in der WatchGuard Cloud den Bereich ThreatSync+ Integrations.

- Laden Sie im Bereich Kollektor-Agenten über die Option Add Collection Agent die

.run-Datei aus Ihrer WatchGuard Cloud herunter. - Übertragen Sie die Datei beispielsweise per WinSCP auf Ihre Linux-VM.

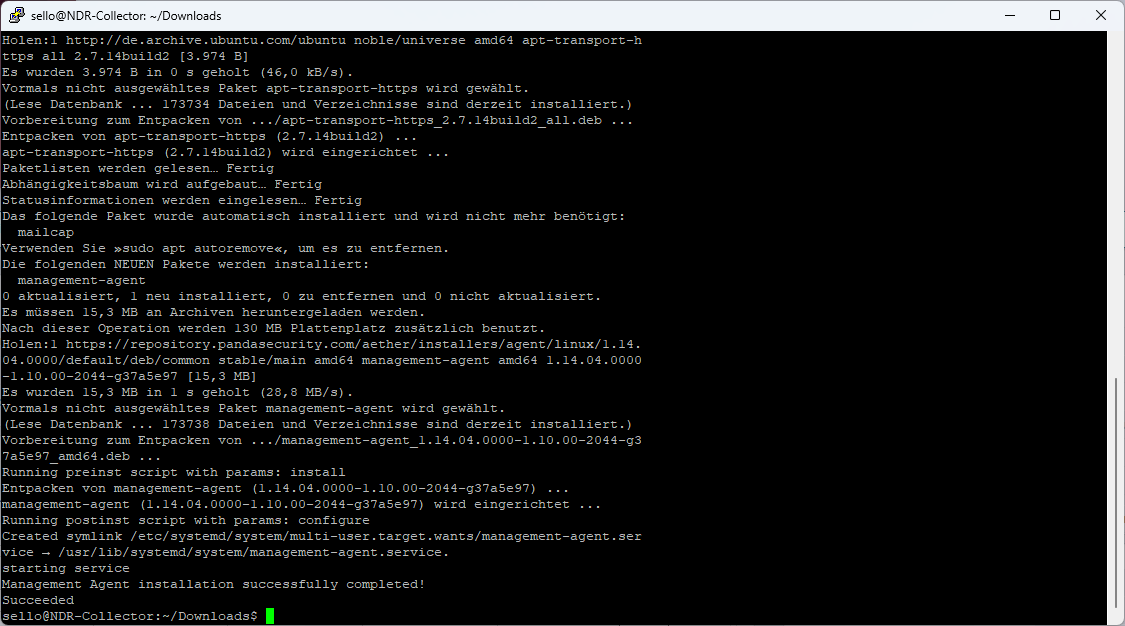

- Wechseln Sie im Terminal in das entsprechende Verzeichnis und führen Sie das Setup aus:

sudo bash 'Watchguard Agent.run' - Wenn das Setup erfolgreich ausgeführt wurde, erscheint in der Konsole die Nachricht Management Agent installation successfully completed!

- Falls Sie die ufw (Uncomplicated Firewall) verwenden, müssen die folgenden Ports freigegeben werden:

sudo ufw allow 2055/udp

sudo ufw allow 6343/udp

sudo ufw allow 514/udp

sudo ufw enable - Sollte Secure Boot auf dem System aktiviert sein, folgen Sie dieser Anleitung von WatchGuard.

Nach erfolgreicher Installation läuft der Collection Agent als Systemdienst und startet automatisch beim Booten der VM.

Collection Agent in der WatchGuard Cloud hinzufügen

Nach der Installation muss der Collection Agent noch dem NDR-System in der WatchGuard Cloud zugewiesen werden.

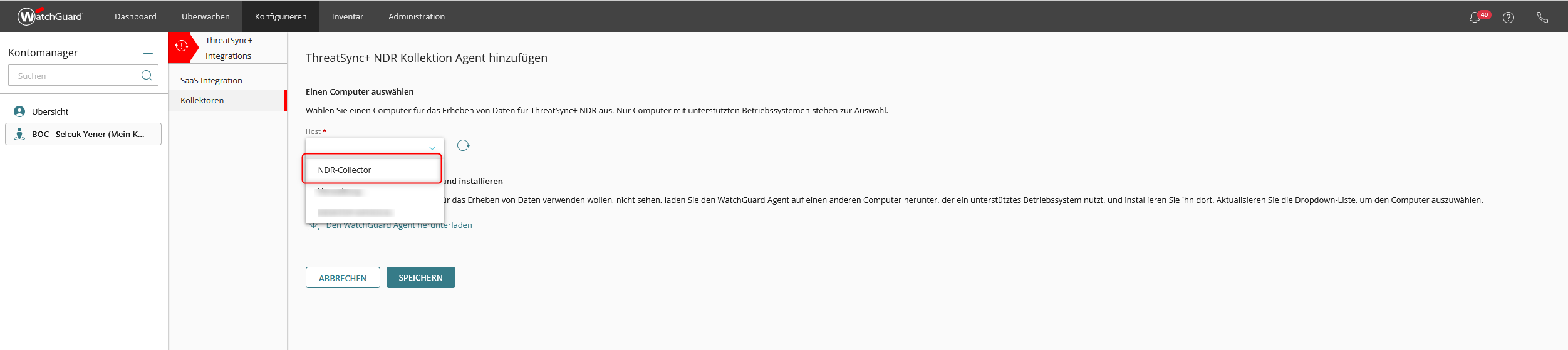

Navigieren Sie hierzu in den Bereich Konfigurieren → ThreatSync+ Integrations → Kollektoren::

Wählen Sie dort den installierten Collection Agent aus und speichern Sie die Konfiguration.

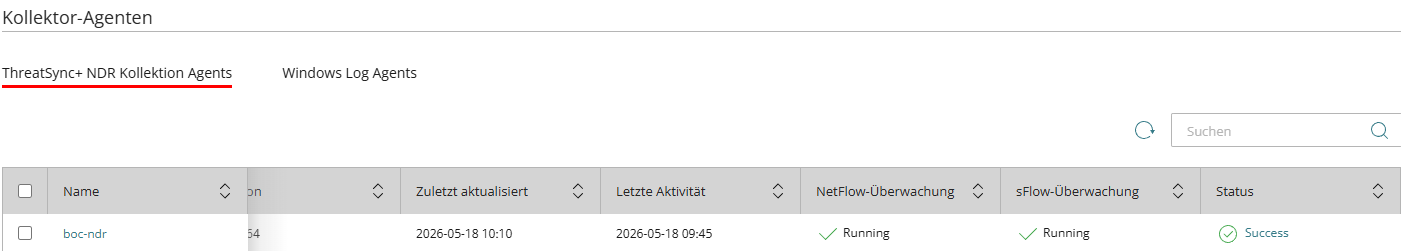

Sobald sich der Agent erfolgreich mit der Cloud verbunden hat, wird der Status als Success angezeigt:

Hinweis: Es kann bis zu 90 Minuten dauern, bis die erste Meldung in der Cloud erfolgt.

Nach erfolgreicher Verbindung arbeitet der Collection Agent automatisch im Hintergrund und überträgt die gesammelten Telemetriedaten regelmäßig an die WatchGuard Cloud.

Beispielkonfiguration von NetFlow und sFlow

In diesem Abschnitt werden Beispiele für die Konfiguration für NetFlow und sFlow anhand der Konfiguration einer WatchGuard Firebox und einem HP Aruba 2530 gezeigt.

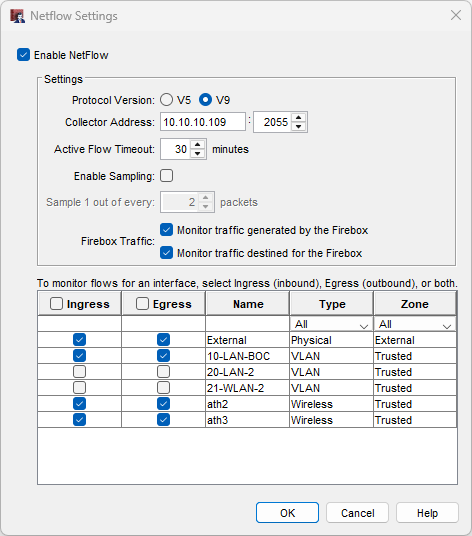

NetFlow auf einer WatchGuard Firebox konfigurieren

Die Firebox schickt bereits einen Teil ihrer Telemetrie direkt an die Cloud, sofern Cloud Visibility aktiviert wurde. NetFlow bietet hier jedoch noch einen tieferen Einblick in den Datenverkehr, da Informationen über jede Netzwerkverbindung, unabhängig der Loggingeinstellungen auf der Firewall gesammelt werden.

Um NetFlow auf einer lokal gemanageden Firebox zu aktiveren, navigieren Sie zu Setup → Netflow:

Dort können Sie festlegen, welche VLANs und Interfaces ihre Daten an den Collection Agent senden sollen. So lassen sich beispielsweise Gäste-WLANs oder andere nicht relevante Netzwerksegmente gezielt ausschließen. Dadurch werden unnötige Datenübertragungen vermieden und Bandbreite eingespart.

sFlow auf einem HP Aruba 2530 konfigurieren

sFlow unterscheidet sich von NetFlow dadurch, dass lediglich Stichproben (Samples) des Datenverkehrs analysiert werden. Dabei wird beispielsweise nur jedes tausendste Paket analysiert.

Das reduziert die Belastung der Netzwerkgeräte sowie die benötigte Bandbreite, geht jedoch zulasten der Genauigkeit.

Hier ist ein beispielhaftes Vorgehen zum Einrichten von sFlow auf einem HP Aruba 2530:

1. Konfigurationsmodus aktiveren:

#> enable config

2. Collection Agent als Ziel definieren:

sflow 1 destination 10.10.10.109

3. Sampling und Interface definieren:

sflow 1 sampling 1-52 4096

4. Polling Intervall festlegen, in dem die Daten an den Kollektor geschickt werden:

sflow 1 polling 1-52 30

In diesem Beispiel wird ungefähr eines von 4096 Paketen analysiert und alle 30 Sekunden an den Collection Agent übertragen.

Daran wird deutlich, dass sFlow keine lückenlose Analyse des Datenverkehrs liefert, sondern eher ein allgemeines Bild der Netzwerkkommunikation erzeugt. Je niedriger die Sampling-Rate gewählt wird, desto präziser werden die Ergebnisse – allerdings steigt dadurch auch die Last auf den Geräten und dem Netzwerk. Hier sollte ein sinnvoller Mittelweg gefunden werden.

Fehleranalyse und Debugging des Collection Agents

Falls sich der Collection Agent nicht erfolgreich mit der Cloud verbindet, stehen verschiedene Diagnosemöglichkeiten zur Verfügung.

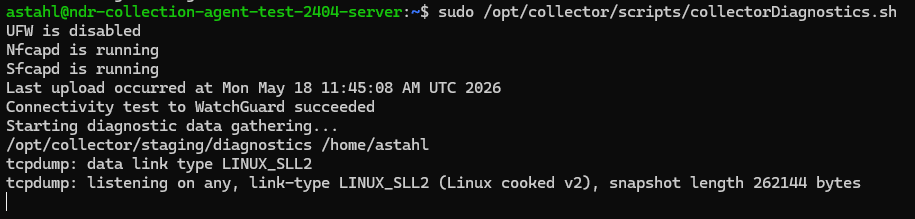

Ein hilfreicher erster Schritt ist folgender Befehl:

sudo /opt/collector/scripts/collectorDiagnostics.sh

Dieses Skript zeigt unter anderem:

- den Status der Systemfirewall

- den Zustand der NetFlow- und sFlow-Dienste

- die letzte Upload-Zeit

- die Verbindung zur WatchGuard Cloud

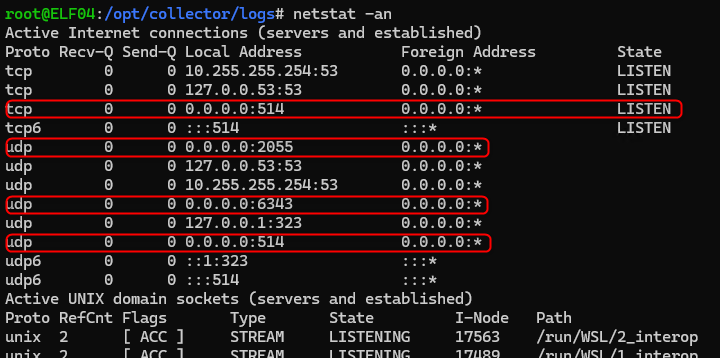

Zusätzlich kann mit folgendem Befehl geprüft werden, ob die benötigten Ports geöffnet sind:

netstat -na

Sollten die erforderlichen Ports auf der VM freigegeben sein und dennoch Probleme auftreten, sollte geprüft werden, ob eine weitere Firewall im Netzwerk den Traffic blockiert.

Außerdem bietet der Kollektor verschiedene Logs an, die bei bei der Fehleranalyse helfen können.

Diese befinden sich im Verzeichnis /opt/collector/logs:

![]()

Hierbei sind die folgenden Logs in vielen Fällen die nützlichsten:

- ndr_heartbeat.log

Enthält Informationen zur Verbindung und den Heartbeats zur Cloud - ndr_nf_aggergator.log

Zeigt, von welchen Quellen Daten empfangen werden, inklusive Anzahl der Flows - ndr_s3upload.log

Gibt Aufschluss darüber, ob Daten erfolgreich in die Cloud hochgeladen wurden

Mit diesen Werkzeugen lassen sich viele Fehlerursachen schnell eingrenzen und beheben.

Fazit

Der WatchGuard ThreatSync+ Collection Agent bildet die technische Grundlage für die Datenerfassung für WatchGuard ThreatSync+ NDR mittels NetFlow und sFlow.

Erst durch diese Datenbasis kann ThreatSync+ NDR den Netzwerkverkehr umfassend auswerten und Auffälligkeiten oder potenzielle Risiken erkennen. Der Collection Agent sorgt somit in erster Linie für Transparenz und Sichtbarkeit innerhalb des Netzwerks, insbesondere in Bereichen, die durch klassische Firewall-Analysen nur eingeschränkt erfasst werden.

Unternehmen schaffen damit die notwendige Grundlage für eine moderne Netzwerküberwachung sowie die spätere Analyse durch ThreatSync+ NDR.