Einrichten eines WLAN Hotspot mit User/Passwort Tickets

Dieser Artikel wurde zuletzt am 13.03.2026 von Ingo Flügel aktualisiert.

Ein weiteres, nicht unbedingt bekanntes, aber dennoch sehr schickes Feature der WatchGuard Fireboxen ist der WLAN Hotspot. Er kann verwendet werden, um ein Gäste-WLAN zu betreiben ohne dauerhafte Credentials ausgeben zu müssen. Auf der Firebox können Tickets mit unterschiedlichen Laufzeiten generiert werden, die beispielsweise 30 Min., 4 Std., 3 Tage / 14 Tage gültig sind. Für die Generierung der Tickets wird ein spezieller Account auf der Firebox verwendet, der keine Admin-Rechte haben muss, d.h. das Erstellen der Tickets kann sogar von den Mitarbeitern am Info-Point/Empfang/Rezeption etc. erledigt werden.

Einrichtung

Der WLAN-Hotspot bezieht sich auf ein ganzes Netzwerk – d.h. man muss entweder ein Interface für das Gäste-WLAN opfern oder eine Gäste-WLAN-VLAN-Struktur implementiert haben. In diesem Beispiel wird ein bestehendes VLAN Wi-Fi-Gast Netzwerk verwendet, mit dem die Access Points verbunden sind.

Die Access Points für den WLAN-Hotspot-Betrieb können beliebige sein!

- Verwendung der internen Access Points eines Firebox Tabletop-W Modells

- Access Points, die über den Gateway Wireless Controller der WatchGuard konfiguriert werden

- Wi-Fi 6 Access Points, die über die WatchGuard Cloud verwaltet werden

- Beliebige andere Access Points

Sie sind lediglich an einem Netz angeschlossen, das von der WatchGuard Firebox auf einem Interface oder VLAN verwaltet wird und das somit durch die WatchGuard getrennt vom normalen (trusted) LAN ins Internet geroutet wird. Da sämtlicher Traffic zunächst auf der Hotspot Landing Page landet, kann man hier ggf. sogar ein offenes WLAN (open/OWE) verwenden; zumindest muss man sich über die eventuelle Verbreitung seines PSKs keine zusätzlichen Gedanken machen, denn ohne User/Password ist ein Nutzen des WLANs nicht möglich.

Konfiguration Hotspot

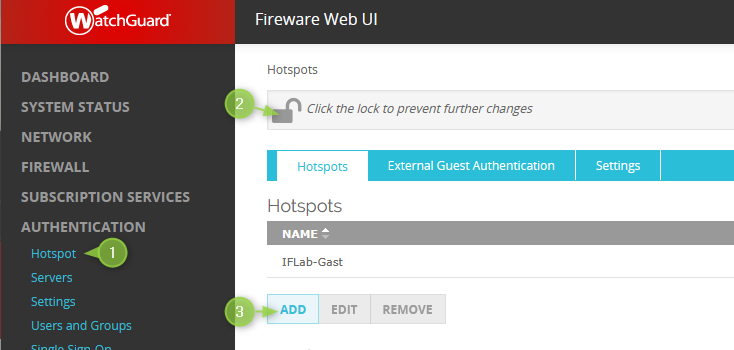

In der WebUI der Firewall unter Authentication > Hotspot … wird der Hotspot eingerichtet. Zunächst wird mit einem Klick auf Add ein Hotspot hinzugefügt (WatchGuard unterstützt seit Fireware v11.11 mehrere Hotspots mit unterschiedlichen Authentifizierungsverfahren/Freigaben für unterschiedliche Interfaces – vor v11.11 war nur ein Hotspot verfügbar).

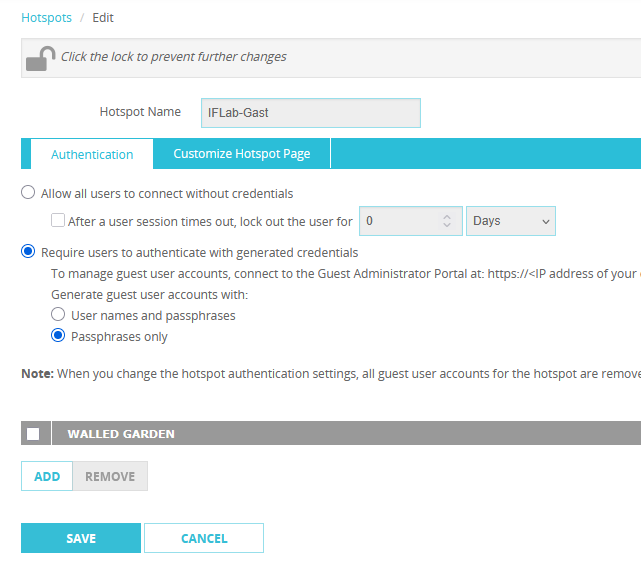

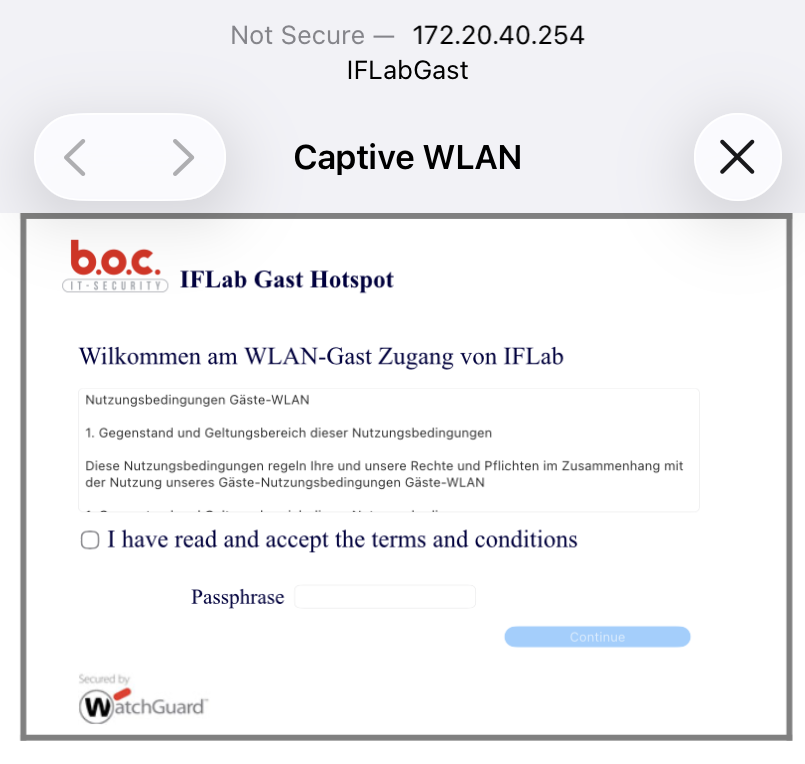

Hier (unter Authentication) kann konfiguriert werden, ob und wenn ja wie man sich am Hotspot anmelden muss. Ich habe mich hier für “nur Kennwort” entschieden:

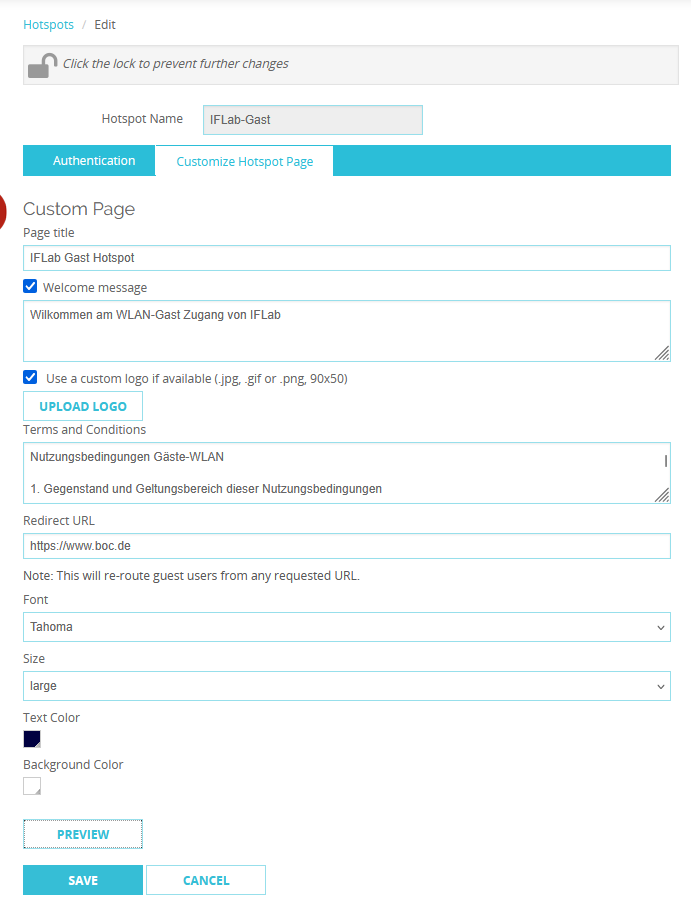

Auf der Folgeseite (Customize Hotspot Page) kann die Hotspot Landing Page konfiguriert werden:

- Titel

- Begrüßungstext

- Logo

- Redirect-URL

- Farbe

- Hier können auch AGBs oder ähnliches hinterlegt werden, die der Benutzer mit dem Login akzeptieren muss, bevor er sich einloggt.

Beispielsweise könnte man auch die Nutzungsbedingungen für das Gäste-WLAN hinterlegen.

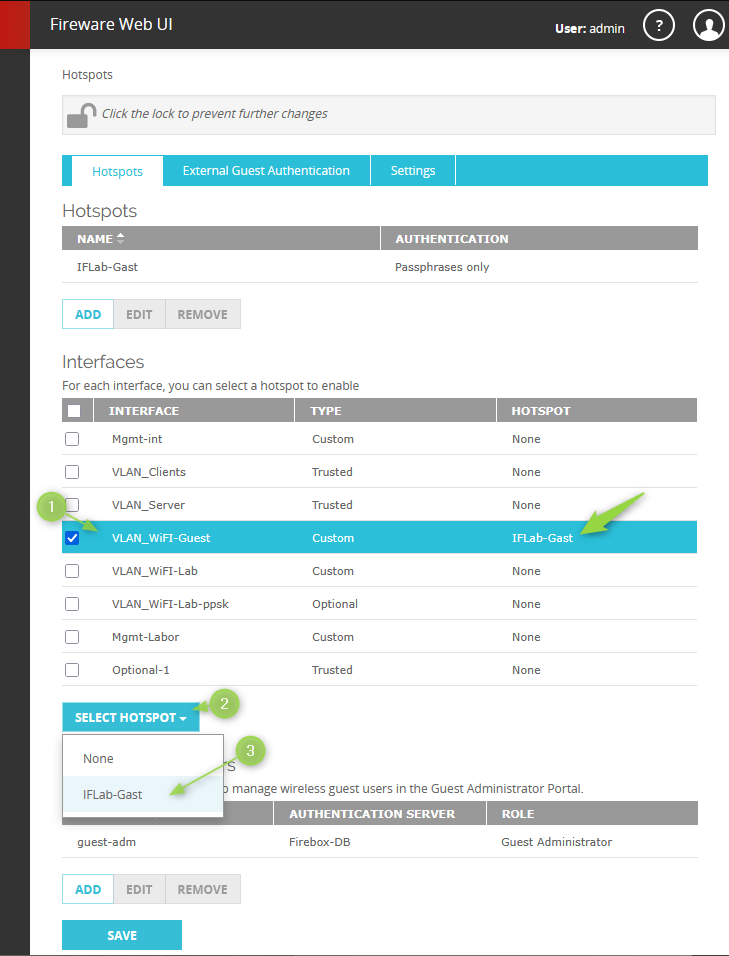

Nach der Konfiguration des Hotspots wird der Hotspot anschließend dem gewünschten Interface zugewiesen:

Konfiguration Hotspot-Admin-Benutzer

Der Hotspot ist nun konfiguriert. Jetzt benötigen wir noch den Administrationsbenutzer für die Hotspot-Daten.

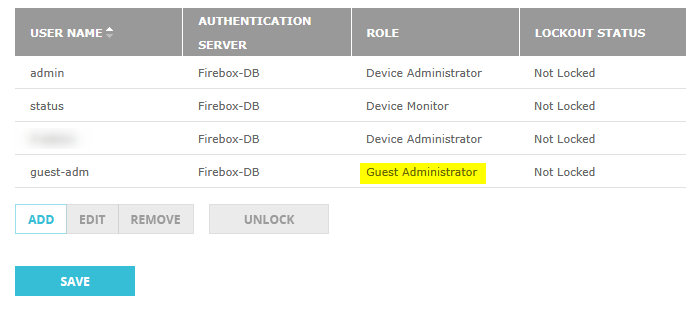

In der WebUI unter System -> User and Roles wird die Benutzerverwaltung der Firewall-Administrationsbenutzer aufgerufen (nicht zu verwechseln mit den Benutzern/Gruppen, die für Authentication, VPN-Login etc. verwendet werden). Dort wird ein Benutzer mit der Rolle Guest Administrator angelegt. Dieser Schritt ist notwendig, um Tickets zu erzeugen, einzusehen und drucken zu können. Dieser User eignet sich beispielsweise für Mitarbeiter am Info-Point/Empfang/Rezeption etc.

Erzeugen der Hotspot Tickets

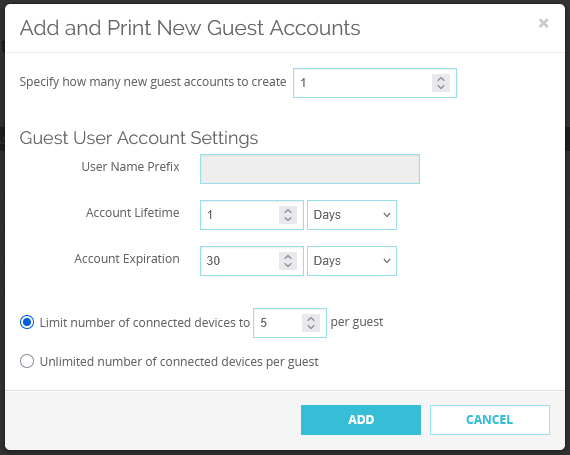

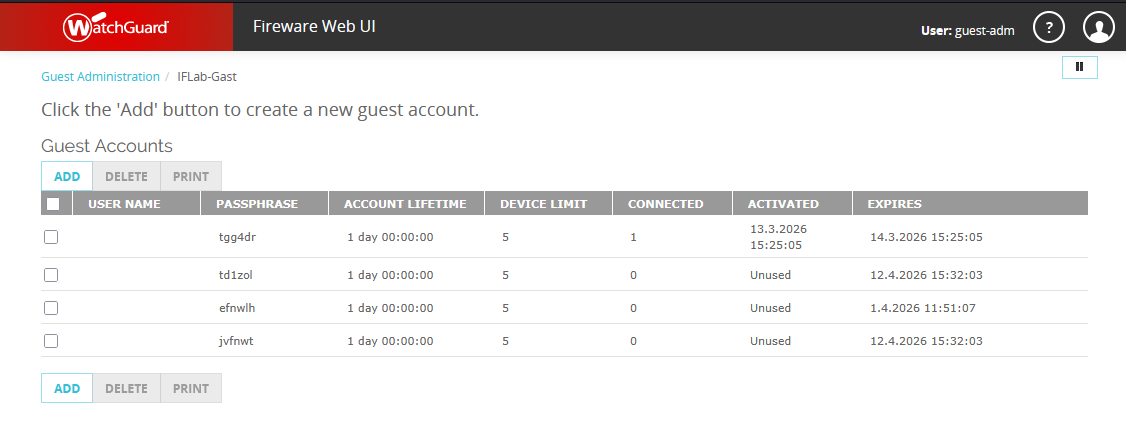

Unter der Web-UI der Firebox unter https://<firewall-ip>:8080 kann man sich als Gast-Administrator einloggen. Dort kann man nun den gewünschten Hotspot auswählen, und mit ADD neue Tickets hinzufügen.

Hierbei kann man einstellen,

- wie lange die Tickets gültig sein sollen (Lifetime, z.B. nach Login 2 Stunden)

- wann die Tickets auslaufen sollen (z.B. Expire nach 30 Tagen, also ungültig, falls sie nicht verwendet wurden).

- Man kann einen Prefix definieren, um die Tickets für unterschiedliche Hotspots auseinander halten zu können.

- Wieviele Geräte sich ein Ticket teilen können

Die Tickets erscheinen danach in einer Liste und können dort gedruckt oder auch wieder gelöscht werden:

Auf der übergeordneten Seite unter Advanced Settings (bevor man den Hotspot auswählt) kann man noch ein Logo und eine Überschrift für die Voucher definieren.

Überwachung der Tickets

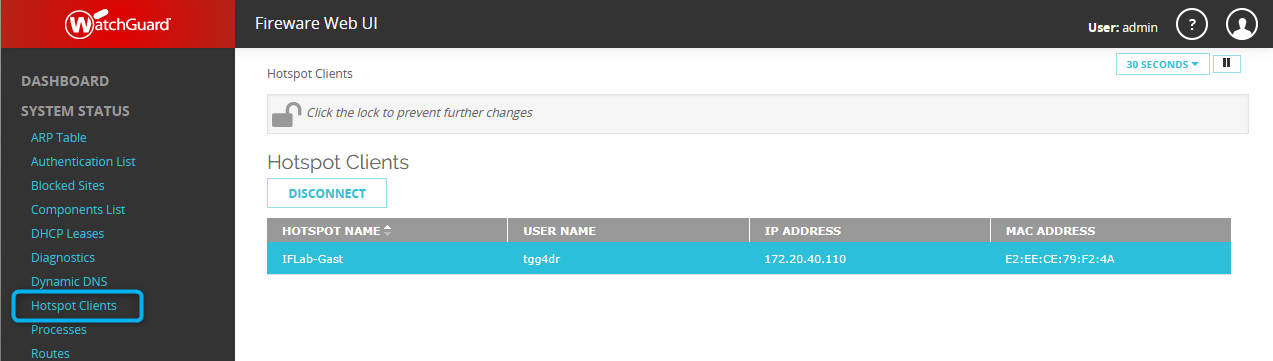

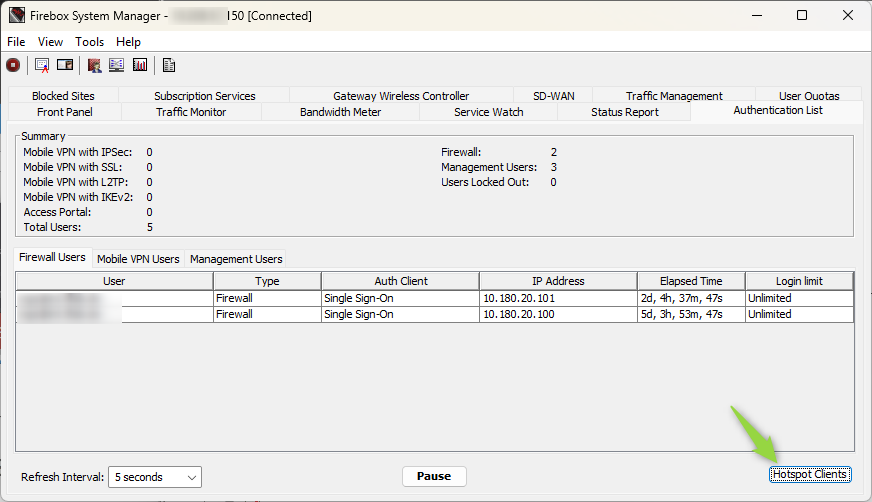

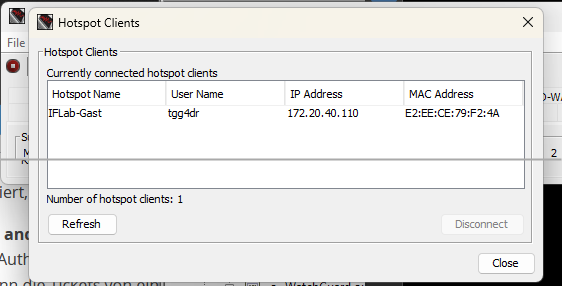

In der Web-UI unter System Status > Hotspot Clients oder im Firebox System Manager unter dem Tab Authentication List > Button Hotspot Clients kann die Liste der gerade aktiven Hotspot Clients eingesehen werden:

Danke für das kurze “How to”!

Gibt es evtl. Probleme mit OSx, iOS und Android bei der “Authentifizeriungswebseite”?

Bei Windows Clients wird die Webseite direkt nach dem Verbinden geöffnet, und man kann sich mit den Daten Authentifizieren. Bei OSx, iOS und Android wird die Webseite nicht automatisch geöffnet, und ein Aufruf einer beliebigen Webseite leitet nicht zur HotSpot Authentifizierungswebseite um?

Auch eine direkte eingabe der Hotspot Adresse bring Fehler nicht gefunden. (Das klappt auch unter Windows clients.)

Evtl. habt Ihr das auch bei einmal gehabt?

Würd mich freuen 🙂

Hallo Herr Strobel,

dieses Verhalten ist so nicht bekannt; bei den bisheringen Installationen hat die Authentifizierungswebsite auch bei Android und IOS geklappt.

Allerdings gibt es möglicherweise eine Einschränkung: Sie sollten/dürfen natürlich nicht auf eine Website gehen, die das Device per HTTPS anfragt (z.B. weil sich das Device gemerkt hat, daß diese Seite immer HTTPS möchte (heise.de z.B.)). Hintergrund: im HTTPS Stream wird es erstens mit dem redirect und dem ggf. gemerkten Zertifikat des Browsers schwierig.

bei meinen Installationen kommt auf dem Android nach dem Login immer die Notification “Anmelden im WLAN Netzwerk”.

Hallo Herr Meier,

der Ansatz mit der https Webseite ist gut.

Dies werde ich probieren.