LTE-Failover für jede WatchGuard inkl. Cluster und LTE-Passthrough

Seit der Firebox Firmware 12.8 können „External“ VLANs auch mit anderen VLANs („Trusted“, „Optional“, „Custom“) auf einem physikalischen Interface gemischt werden. Sollte Ihre Firewall diese Anforderungen erfüllen, sollten folgende abweichende Settings vorgenommen werden:

- Mikrotik:

– Kein DHCP-Server für VLAN 9 konfigurieren

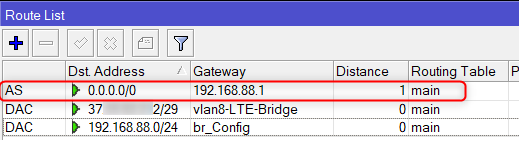

– Rückroute zur WatchGuard (für Konfiguration und Internet-Access)

- WatchGuard Firebox:

– Interface VLAN 9 „LTE-Config“ -> Statt „External“ als „Custom” konfigurieren und als IP-Adresse 192.168.88.2 (.1 hat der Mikrotik) verwenden

– Winbox Mgmt-Policy anlegen:

FROM: Any-Trusted (oder Mgmt-Netz)

TO: 192.168.88.1 (IP des Mikrotik Routers)

DST-PORT: 8291 TCP (Winbox)

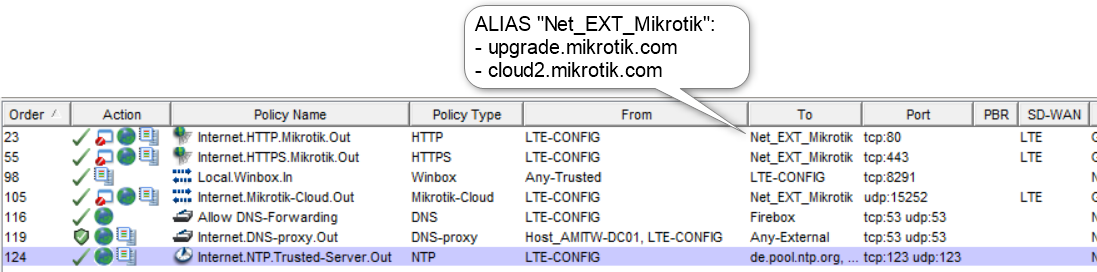

– OPTIONAL: Falls der Mikrotik selbst in Richtung Internet kommunizieren soll (z. B. für Firmware-Upgrades, NTP, DNS, DDNS via Mikrotik), müssen noch weitere Policies definiert werden. Folgendes Regelwerk hat sich bei mir seit Jahren bewährt:

Mobilfunk eignet sich spätestens seit LTE nicht nur als „Notlösung“ in schwach ausgebauten Regionen, sondern auch als performanter Failover ohne auf Kabelinfrastruktur angewiesen zu sein (Kupfer/Glas/Koax nutzt häufig die gleiche Gebäudeeinführung und dient daher nur bedingt als Ausfallsicherheit).

LTE bietet zudem die Möglichkeit einen Standort temporär anzubinden, welcher sich noch im Aufbau befindet (Schalttermin des Providers steht aus, Baumaßnahmen notwendig, etc.)