Verbindungsprobleme wegen Ethernet Collisions

In einigen Supportfällen der Vergangenheit wurde zum Beispiel über Download langsam (oder fehlschlagend) bzw. VPN-Verbindung instabil geklagt. Als Ursache konnte jeweils eine Inkompatibilität auf Ethernet-Ebene zwischen der WatchGuard Firebox und – entweder dem vorgelagerten Übergabe-Router des Internet-Providers (im Regelfall an eth0) – oder dem internen Netzwerk-Switch (im Regelfall an eth1) lokalisiert werden, wodurch jeweils Ethernet Errors bzw. Ethernet Collisions auftraten.

In einigen Supportfällen der Vergangenheit wurde zum Beispiel über Download langsam (oder fehlschlagend) bzw. VPN-Verbindung instabil geklagt. Als Ursache konnte jeweils eine Inkompatibilität auf Ethernet-Ebene zwischen der WatchGuard Firebox und – entweder dem vorgelagerten Übergabe-Router des Internet-Providers (im Regelfall an eth0) – oder dem internen Netzwerk-Switch (im Regelfall an eth1) lokalisiert werden, wodurch jeweils Ethernet Errors bzw. Ethernet Collisions auftraten.

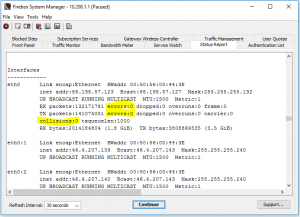

Öffnen Sie den WSM, dann den Firebox System Manager. Auf der Registerkarte System Status scrollen Sie dann herunter, bis Sie den Abschnitt “Interfaces” finden. Grundsätzlich sollten die Ethernet Errors und Collisions auf allen Interfaces dauerhaft auf Null bleiben. Laufen die Werte hoch, haben Sie ein Problem.

WatchGuard empfiehlt, die Netzwerk-Interfaces an der Firebox auf Auto Negotiation (Auto-Sensing) zu belassen. Insofern sollte zunächst das Interface auf dem Router oder (managebaren) Switch manuell auf einen festen Wert eingestellt werden, um eine Kombination zu finden, die keine Errors und Collisions produziert. Gelegentlich hilft auch der Austausch des Netzwerkkabels! Bei den aktuellen Supportfällen handelte es sich jeweils um eine Company Connect Leitung der Telekom / T-Systems mit einem Cisco als Übergaberouter. Nach einer Störungsmeldung bei der Telekom dauerte es ca. 10 Minuten, bis die Kollegen dort ihren Router per Fernzugriff umkonfiguriert hatten – in der Regel wird der LAN-Port des ISP-Routers auf einen festen Wert von z.B. 100 Mbit Full Duplex gesetzt – und der Spuk mit den Errors und Collisions ein Ende hatte… 🙂

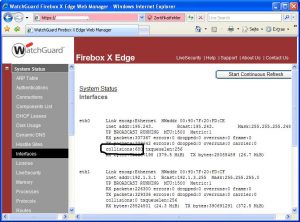

Hier noch ein historischer Screenshot einer Firebox X Edge e-series mit Softwareversion 10.x, bei der sich die Ethernet Statistik bei System Status > Interfaces befand. Im Screenshot ist erkennbar, dass Ethernet Collisions auftreten.

Hier noch ein historischer Screenshot einer Firebox X Edge e-series mit Softwareversion 10.x, bei der sich die Ethernet Statistik bei System Status > Interfaces befand. Im Screenshot ist erkennbar, dass Ethernet Collisions auftreten.

Dieser Artikel wurde erstmals am 22.12.2008 im „Technischen WatchGuard-Blog von Bernd Och“ veröffentlicht. Hierher verschoben und aktualisiert in 2016.