Die Internetseiten verwenden teilweise so genannte Cookies. Cookies richten auf Ihrem Rechner keinen Schaden an und enthalten keine Viren. Cookies dienen dazu, unser Angebot nutzerfreundlicher, effektiver und sicherer zu machen. Cookies sind kleine Textdateien, die auf Ihrem Rechner abgelegt werden und die Ihr Browser speichert.

Die meisten der von uns verwendeten Cookies sind so genannte “Session-Cookies”. Sie werden nach Ende Ihres Besuchs automatisch gelöscht. Andere Cookies bleiben auf Ihrem Endgerät gespeichert bis Sie diese löschen. Diese Cookies ermöglichen es uns, Ihren Browser beim nächsten Besuch wiederzuerkennen.

Sie können Ihren Browser so einstellen, dass Sie über das Setzen von Cookies informiert werden und Cookies nur im Einzelfall erlauben, die Annahme von Cookies für bestimmte Fälle oder generell ausschließen sowie das automatische Löschen der Cookies beim Schließen des Browser aktivieren. Bei der Deaktivierung von Cookies kann die Funktionalität dieser Website eingeschränkt sein.

Cookies, die zur Durchführung des elektronischen Kommunikationsvorgangs oder zur Bereitstellung bestimmter, von Ihnen erwünschter Funktionen (z.B. Warenkorbfunktion) erforderlich sind, werden auf Grundlage von Art. 6 Abs. 1 lit. f DSGVO gespeichert. Der Websitebetreiber hat ein berechtigtes Interesse an der Speicherung von Cookies zur technisch fehlerfreien und optimierten Bereitstellung seiner Dienste. Soweit andere Cookies (z.B. Cookies zur Analyse Ihres Surfverhaltens) gespeichert werden, werden diese in dieser Datenschutzerklärung gesondert behandelt.

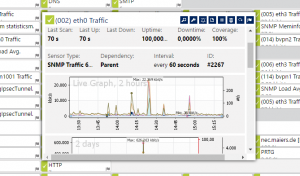

Die WatchGuard Fireboxen unterstützen SNMP – ein weitverbreitetes Protokoll, um Stati von Geräten abzufragen. In einer Monitoring-Software könnene diese Stati dann visualisiert werden und anhand entsprechender Schwellwerten zur Generierung von entsprechenden Alarmen genutzt werden. Ein Problem bei Monitoring ist jedoch meistens, daß die Setup- und Konfigurations-Zeiten für das Monitoring unterschätzt werden. Ein Monitoring kann nur so gut sein, wie es konfiguriert ist – und diese Konfiguration ist meistens sehr aufwändig.

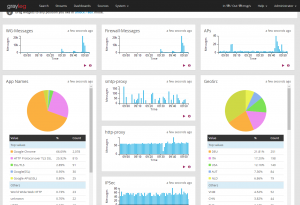

Die WatchGuard Fireboxen unterstützen SNMP – ein weitverbreitetes Protokoll, um Stati von Geräten abzufragen. In einer Monitoring-Software könnene diese Stati dann visualisiert werden und anhand entsprechender Schwellwerten zur Generierung von entsprechenden Alarmen genutzt werden. Ein Problem bei Monitoring ist jedoch meistens, daß die Setup- und Konfigurations-Zeiten für das Monitoring unterschätzt werden. Ein Monitoring kann nur so gut sein, wie es konfiguriert ist – und diese Konfiguration ist meistens sehr aufwändig. WatchGuard bietet einen sehr leistungsstarken Logging- und Reporting-Server: den WatchGuard Dimension Server. Allerdings möchte man manchmal die Auswertungen noch etwas spezifischer zusammenbauen. Nachdem WatchGuard die Möglichkeit bietet, die Logs zusätzlich auf einen Syslog-Server zu schreiben, lag es nahe, dort anzusetzen. Auf der Suche nach einem Syslog-Server mit hübschen Auswertungen bin ich über

WatchGuard bietet einen sehr leistungsstarken Logging- und Reporting-Server: den WatchGuard Dimension Server. Allerdings möchte man manchmal die Auswertungen noch etwas spezifischer zusammenbauen. Nachdem WatchGuard die Möglichkeit bietet, die Logs zusätzlich auf einen Syslog-Server zu schreiben, lag es nahe, dort anzusetzen. Auf der Suche nach einem Syslog-Server mit hübschen Auswertungen bin ich über