HOWTO: WLAN Network Access Enforcement

In diesem Blog-Artikel geht es um das neue Feature WLAN Network Access Enforcement (Durchsetzung des Netzwerkzugriffs), welches eine zusätzliche Sicherheitsebene bietet, wenn ein drahtloser Client eine Verbindung zum drahtlosen Unternehmensnetzwerk herstellt.

Idee

WatchGuard ermöglicht im Zuge des Aufbaus Ihrer XDR-Umgebung (ThreatSync) ein spannendes neues Feature. Die aktuelle Wi-Fi 6 Generation (AP130, AP230W, AP330, AP332CR, AP430CR, AP432) bietet seit der Firmware 2.1 die Möglichkeit den WLAN-Zugriff auf firmenverwaltete Geräte einzuschränken. Die Access Points prüfen bei der Einwahl in das drahtlose Netz, ob der Client durch die WatchGuard Endpoint Protection geschützt/verwaltet wird.

Voraussetzungen

- WatchGuard Endpoint-Protection: EPP, EDR-Core, EDR, EPDR, Advanced EPDR (AV bzw. Advanced Protection muss aktiv sein!)

- WatchGuard Wi-Fi 6 Access Point (Firmware >= 2.1) mit Standard oder USP-Lizenz

- WatchGuard Access Point und Endpoint-Protection befinden sich im gleichen Account

- Aktuelles Windows (>= 8.1), macOS (>= 10.15 Catalina) oder Android (>= 6.0) Betriebssystem

- Access Point kann via Port 33000 (TCP) den Endpoint ansprechen

Konfiguration

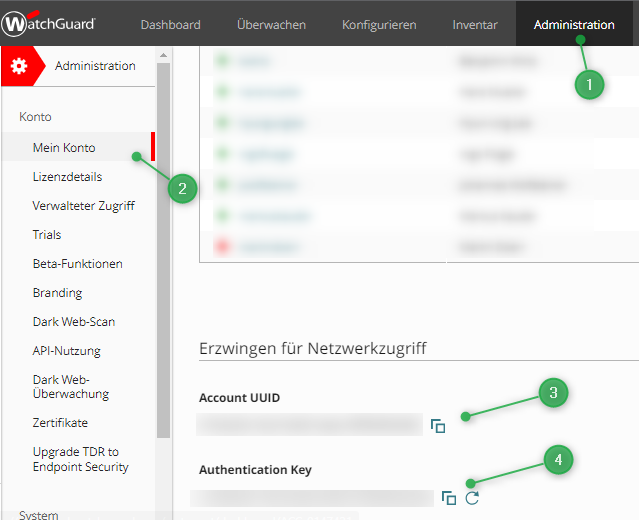

- Wählen Sie sich in Ihrem WatchGuard Account ein, wechseln Sie in die Cloud und kopieren Sie die Account UUID und den Authentication Key des Kontos:

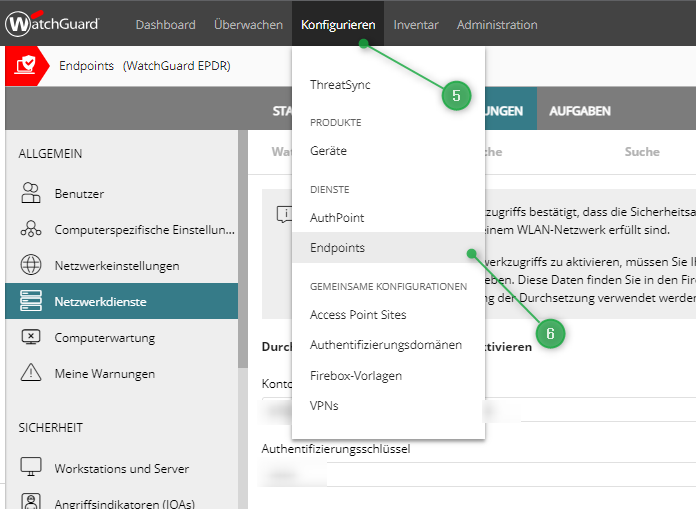

- Wechseln Sie in die Einstellungen der Endpoint-Protection:

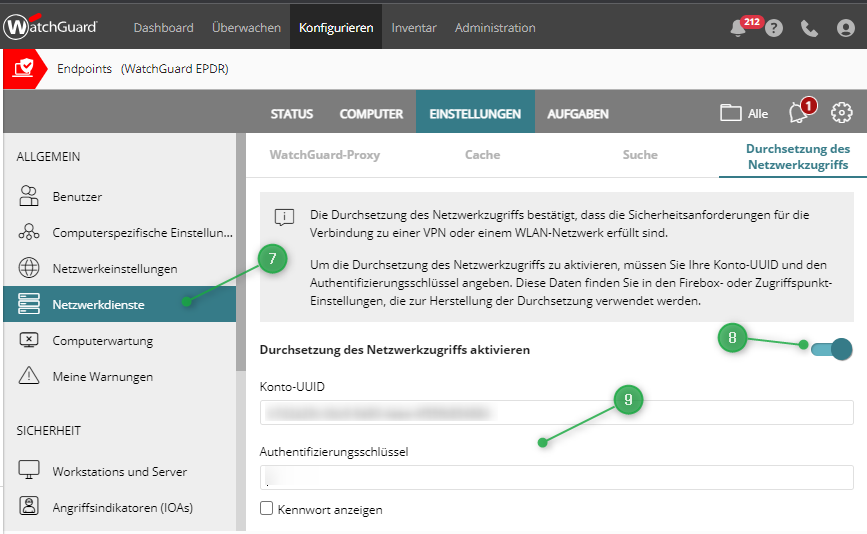

- Aktivieren Sie unter Netzwerkdienste die Durchsetzung des Netzwerkzugriffs mit der zuvor kopierten Account-UUID und dem Authentifizierungsschlüssel:

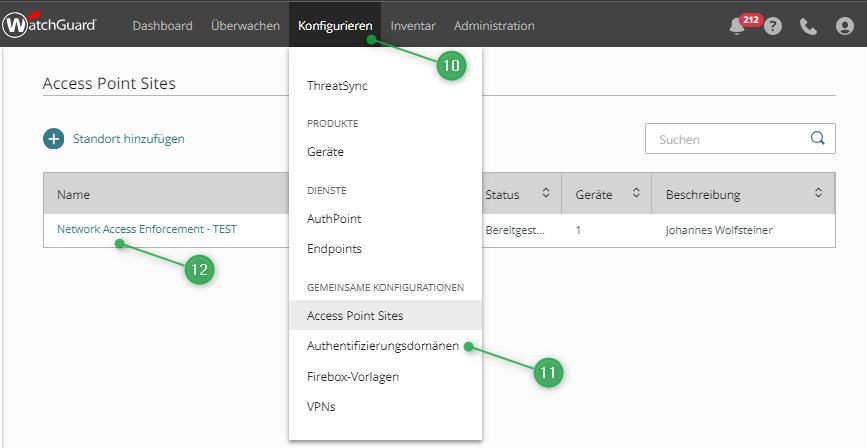

- Wechseln Sie zu den anzupassenden Access Points:

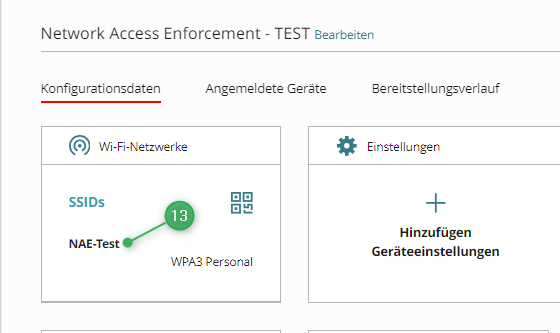

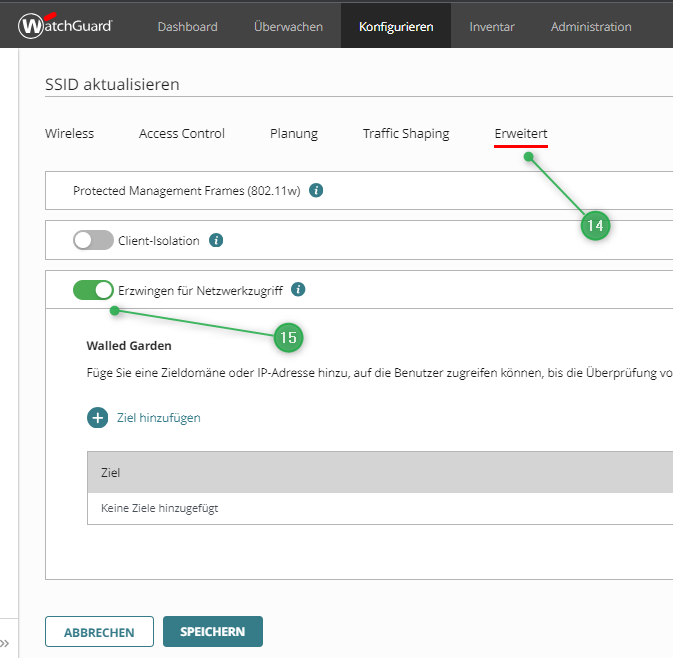

- In meinem Fall aktiviere ich das Security-Feature für die SSID NAE-Test:

- Test / Look and Feel

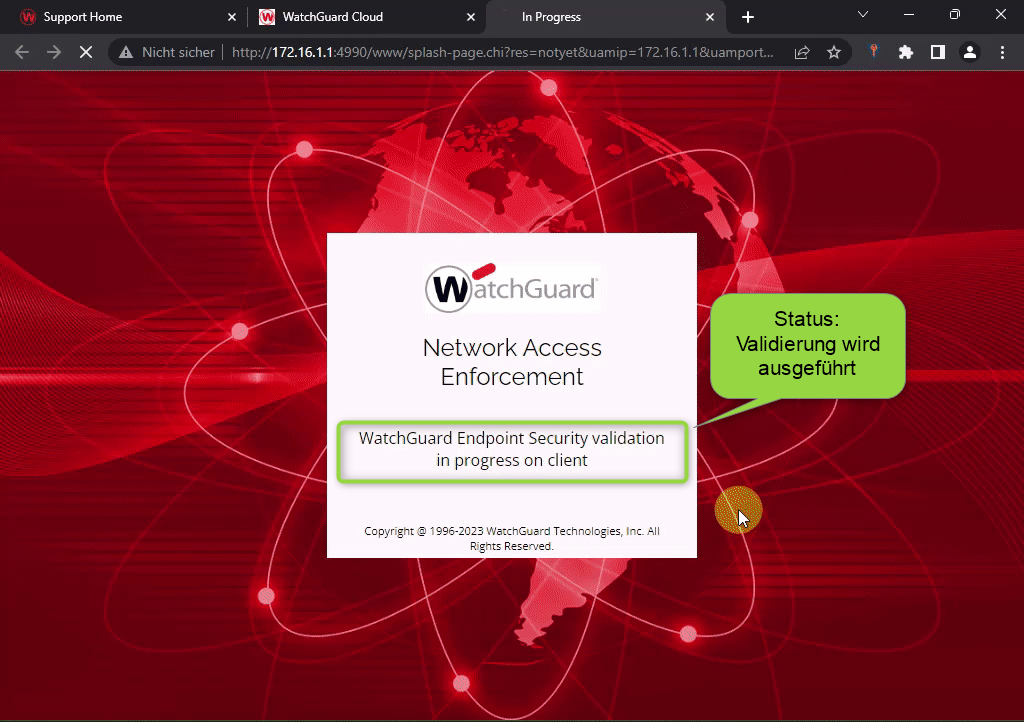

Während der Überprüfung des Endpoints wird eine Splash-Page angezeigt. Die Splash-Page zeigt dem WLAN-Nutzer den Status der Validierung:

- Validierung erfolgreich

Ein Redirect zur WatchGuard Website wird ausgeführt:

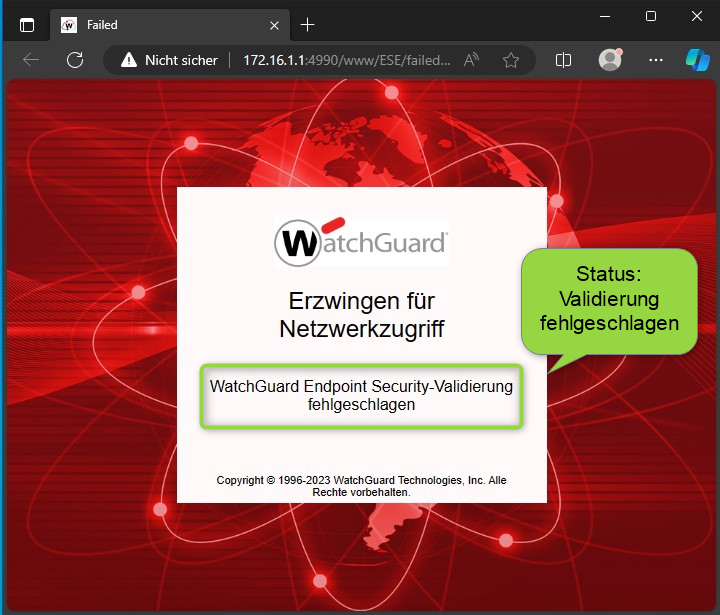

- Client-Validierung schlägt fehl

Nice to know

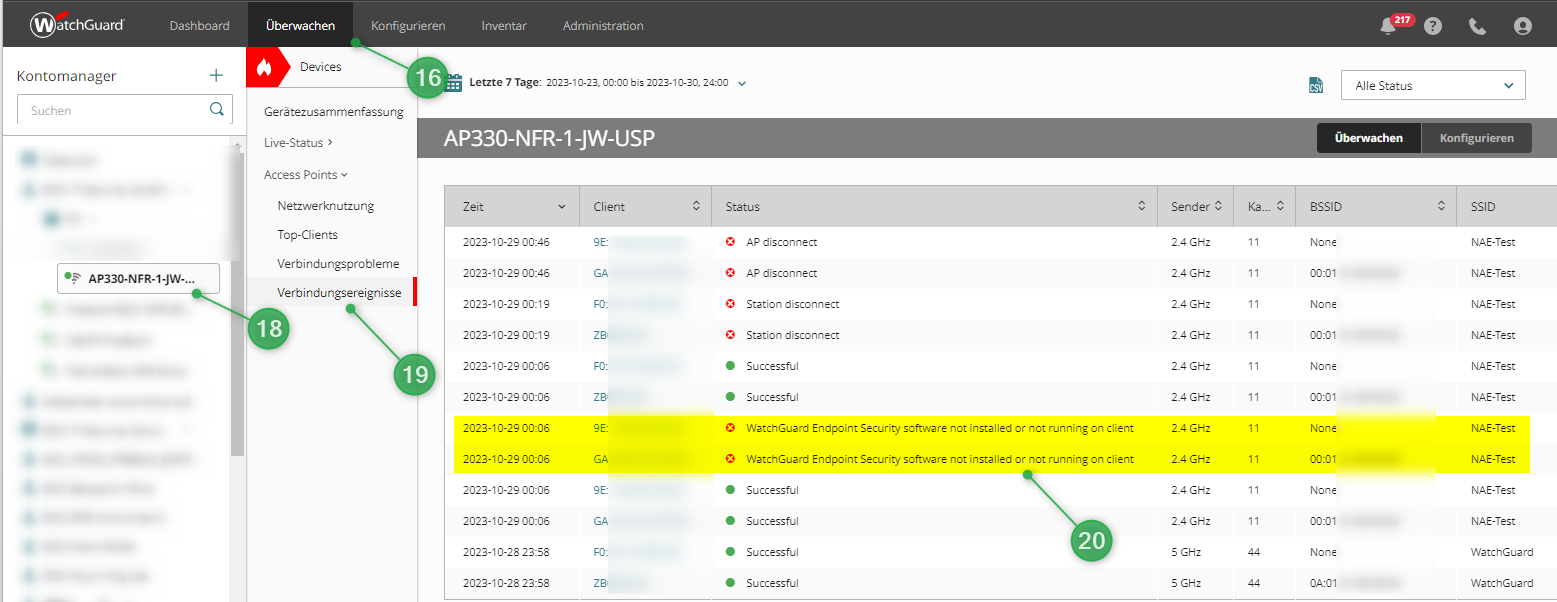

Die Validierung eines Clients ist für 24 Stunden gültig und wird im Anschluss erneut durchgeführt. Als Administrator können Sie in der WatchGuard Cloud abgelehnte Wi-Fi Clients einfach identifizieren:

Fazit

Die Umsetzung einer WPA Enterprise Umgebung mit redundantem RADIUS/NPS sowie Zertifikatsmanagement stellt für viele Administratoren einen enormen Implementations- und Wartungsaufwand dar. WatchGuard bietet durch die Validierung des Endpoints (initiiert vom Access Point) eine sehr einfache und wartungsfreie Sicherheitsfilterung, welche standortübergreifend in nur wenigen Minuten installiert ist. In unseren Augen ist das Network Access Enforcement ein echter Security-Mehrwert und in Sachen Usability kaum zu überbieten.

Weiterführende Links

- Quelle/Inspiration: Access Point Network Access Enforcement im WatchGuard HelpCenter

- Pendant für VPN-Einwahlen: HOWTO: Absichern des Mobile-VPN-Zugriffs via Network Access Enforcement

- Network Access Enforcement in unserem Info-Portal

BestPractices.live – Netzwerkzugriffe steuern mit Network Access Enforcement - BOC IT-Security GmbH