HOWTO: Zertifikat Import und Installation auf der WatchGuard Firebox

Wenn Benutzer über einen Webbrowser eine Verbindung zu Ihrer Firebox herstellen, wird häufig eine Sicherheitswarnung angezeigt. Diese Warnung tritt auf, weil das Standard-Webserverzertifikat nicht vertrauenswürdig ist oder weil das Zertifikat nicht mit der für die Authentifizierung verwendeten IP-Adresse oder dem Domänennamen übereinstimmt. Sie können das Standard-Webserverzertifikat durch ein signiertes CA-Zertifikat ersetzen und damit dem Webbrowser automatisch vertrauen.

Voraussetzungen

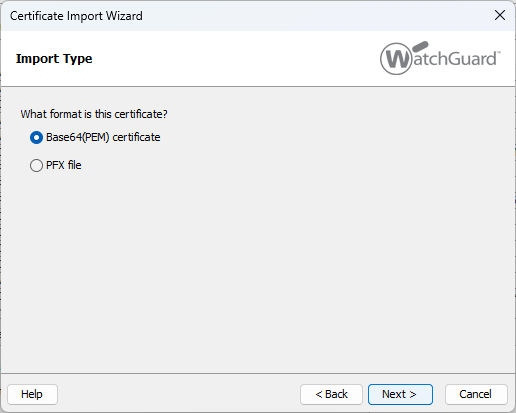

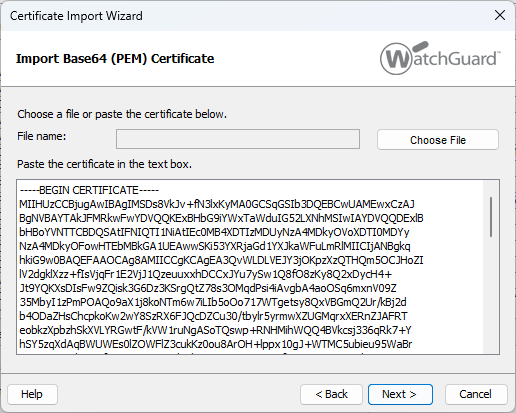

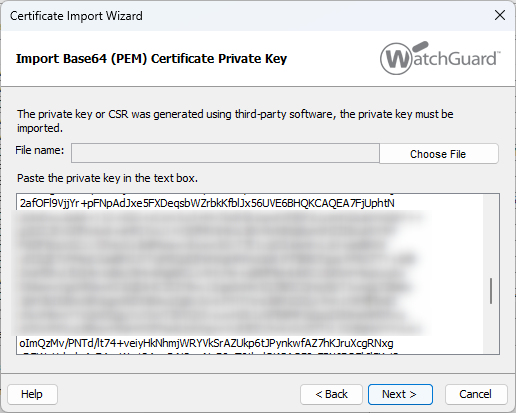

- Öffentliches Zertifikat

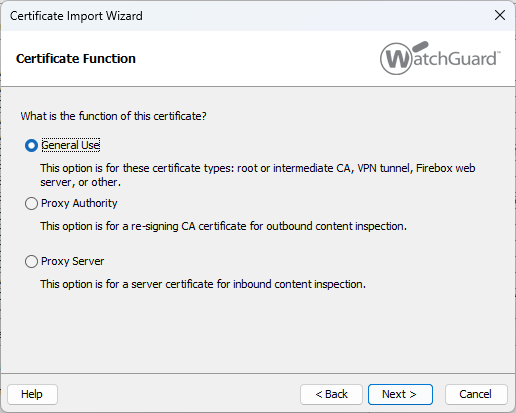

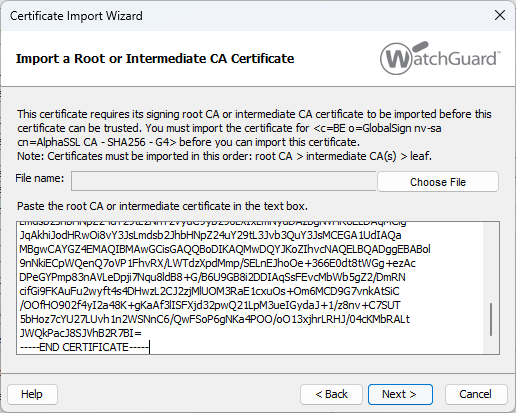

- Vollständige Zertifikatskette in Format:

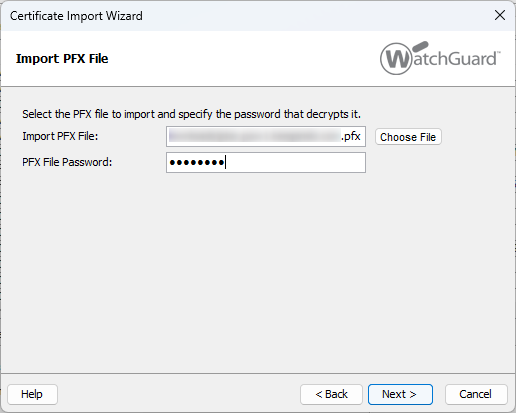

- PFX-PKCS12 (bevorzugt): Eine Zertifikatsdatei mit vollständiger Zertifikatskette inkl. Private-Key (sowie das Passwort des PFX-Containers)

- PEM-Base64 Datei je Zertifikat (Root-CA, Intermediate-CAs, Zertifikat sowie Private-Key)

- PFX-PKCS12 (bevorzugt): Eine Zertifikatsdatei mit vollständiger Zertifikatskette inkl. Private-Key (sowie das Passwort des PFX-Containers)

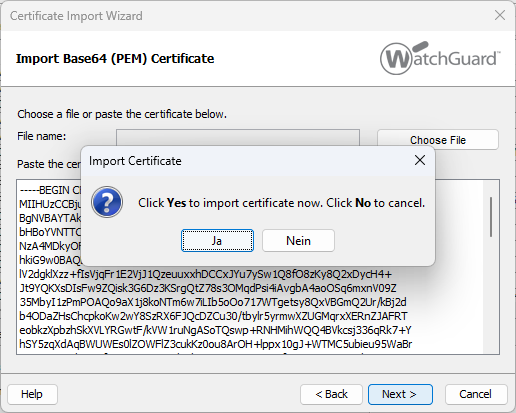

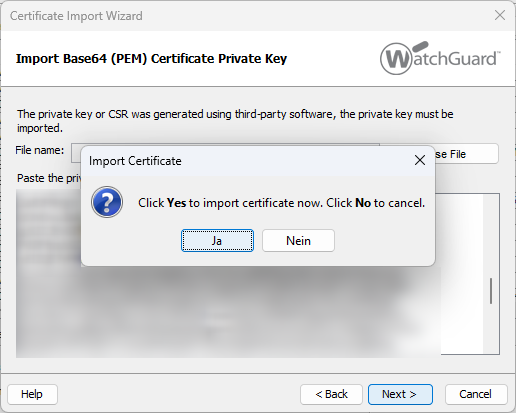

Zertifikat Import über den Firebox System Manager

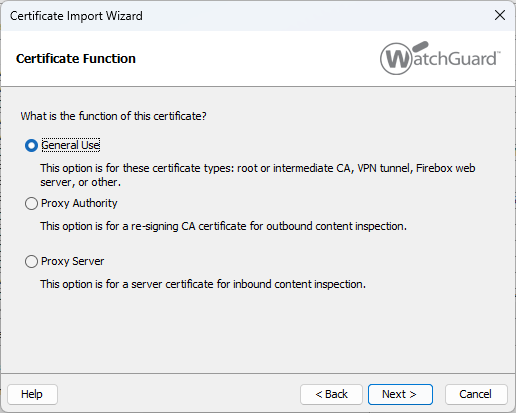

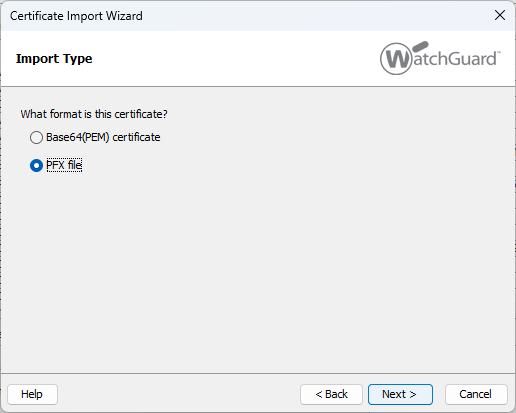

General Use

Nutzung auf der Firebox: VPN Tunnel (BOVPN, IKEv2), Firebox Webserver (Access Portal, SSLVPN Portal, Web-UI)

Proxy Authority

Nutzung auf der Firebox: Ausgehende Content Inspection/Deep Packet Inspection mittels Proxy (HTTPS, SMTP, IMAP und POP3)

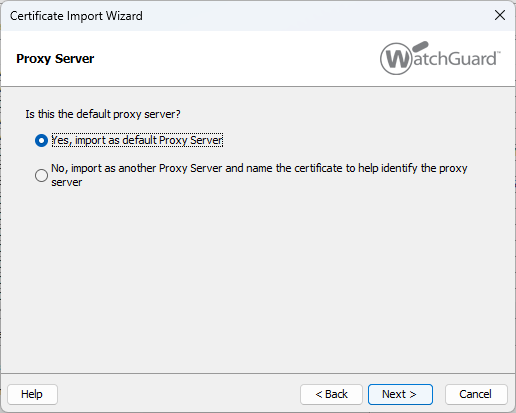

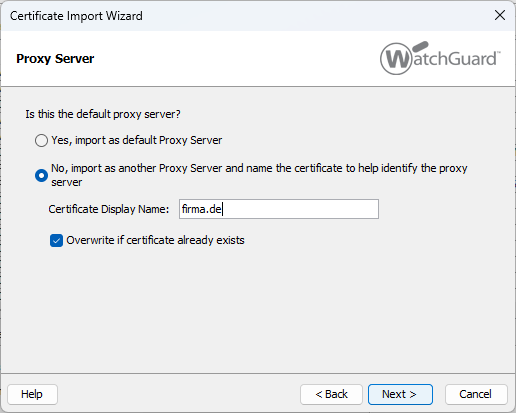

Proxy Server

Nutzung auf der Firebox: Eingehende Content Inspection/Deep Packet Inspection mittels Proxy (HTTPS, SMTP, IMAP und POP3)

Anmerkung zum Proxy Server

Wenn das Zertifikat für einen eingehenden SMTP-Proxy verwendet werden soll, muss man das Zertifikat als default Proxy Server Zertifikat importieren.

Möchte man unterschiedliche Zertifikate importieren, weil man z.B. mehrere Domains via HTTPS bereitstellt, kann man unabhängig vom SMTP-Proxy die Zertifikate als “andere Proxy Server” importieren. Diese können für eine bessere Zuordnung dann mit einem “Display Name” versehen werden.

Hier geht es zu den Anleitungen

Klappen Sie das gewünschte Beispiel auf:

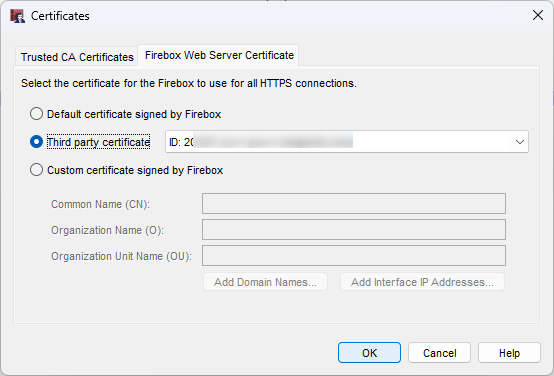

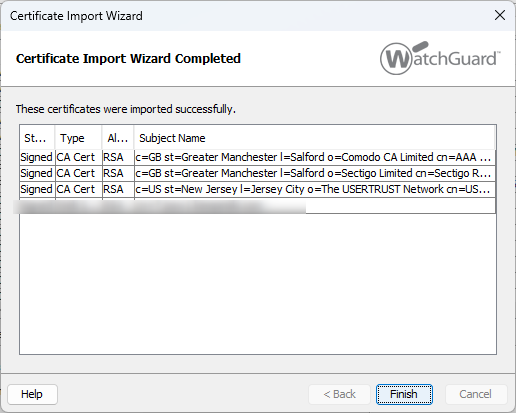

Das importierte Webserver Zertifikat muss im Anschluss noch ausgewählt werden.

Policy Manager (PM) -> Setup -> Certificates

Sollte das Zertifikat nach dem Import nicht angezeigt werden, kann das daran liegen, dass die Firebox im Fully-Managed Mode ist. Sollte das der Fall sein muss die Box einmal auf Basic-Managed umgestellt werden und beim reaktivieren des Fully-Managed Mode werden dann die Zertifikate geladen und anschließend in den Einstellungen auch angezeigt.

Fazit

Wir empfehlen die Verwendung von öffentlich vertrauenswürdigen Zertifikaten, um Fehlermeldungen zu vermeiden und das Security-Level zu erhöhen.

Bitte achten Sie auf die rechtzeitige Erneuerung der Zertifikate, da ausgelaufene Zertifikate von vielen Anwendungen blockiert werden.

Das könnte Sie auch interessieren: