Konfiguration einer WatchGuard mit dem Policy Manager

Zur Konfiguration Ihrer WatchGuard Firebox empfehlen wir den Policy Manager.

Zur Konfiguration Ihrer WatchGuard Firebox empfehlen wir den Policy Manager.

Voraussetzungen: PC mit installiertem WatchGuard System Manager (WSM), abgeschlossener Web Setup Wizard.

Dieser Artikel beschreibt, wie Sie eine WatchGuard Firebox mit dem Policy Manager administrieren können.

Wenn Sie, wie vor uns vorgeschlagen, den Web Setup Wizard abgeschlossen haben, hat die Firebox nun die IP-Adress-Konfiguration 10.0.1.1/24 auf dem Internen Interface (trusted, eth1, das zweite von links). Ihr Arbeitsplatz hat ebenfalls eine IP aus diesem Netzwerk.

Starten Sie nun den installierten WatchGuard System Manager.

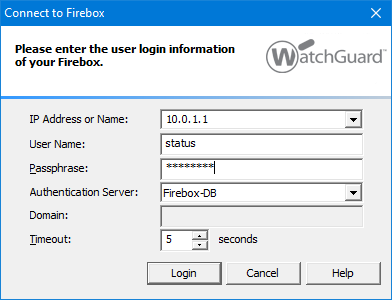

- Verbinden Sie Sich mit Ihrer Firebox durch Aufruf von File > Connect to Device

- Als Passwort verwenden Sie hier das im Setup Wizard eingetragene Passwort für den Benutzer status.

- Der Benutzer status ist ein Benutzer, der auf der Firebox nur rein lesenden Zugriff hat.

- Ein Login mit dem Benutzer admin wird an dieser Stelle programmseitig unterbunden.

- Das Timeout können Sie im lokalen Netzwerk gerne auf z.B. 5 Sekunden reduzieren, dies vermindert Wartezeiten bei falsch eingegebener IP-Adresse.

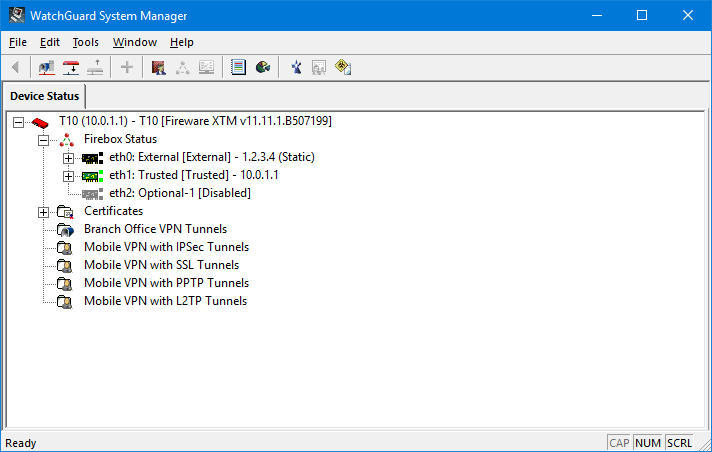

Nach erfolgreicher Verbindung sehen Sie ein Bild ähnlich diesem. Die Baumstruktur lässt sich an den [+] Kästchen aufklappen. In unserem Beispiel ist dies eine Firebox T10 (bereits aufgeklappt).

Sie sehen die entsprechenden Interfaces Ihrer Firebox:

- eth0 (External) ohne Verbindung, mit der IP-Adresse 1.2.3.4

- eth1 (Trusted) mit Netzwerkverbindung, mit der IP-Adresse 10.0.1.1

- eth2 (Optional) im Status Disabled

Außerdem sehen Sie hier die installierte Software-Version (11.11.1).

Klicken Sie nun auf die Zeile mit der roten Firebox (hier T10) und starten Sie anschließend über Tools > Policy Manager oder Rechtsklick > Policy Manager den Policy Manager.

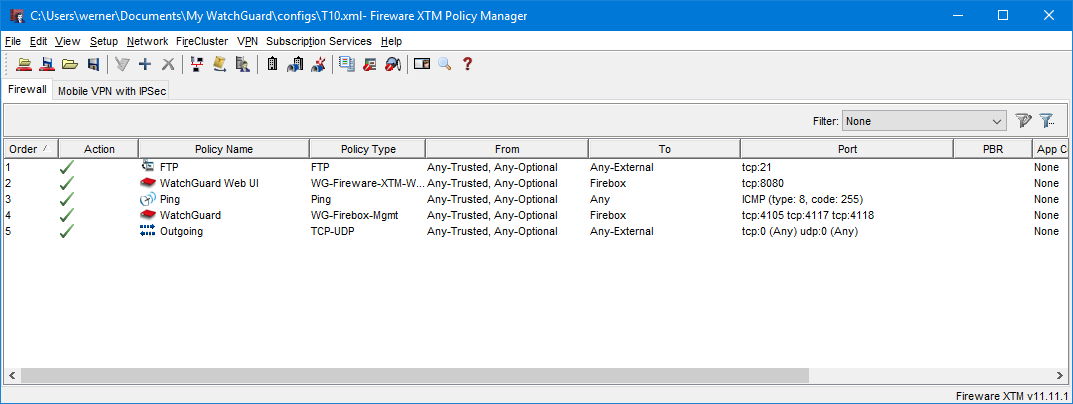

Sie sehen das Default-Regelwerk, das nach dem Durchlaufen des Web Setup Wizard vorhanden ist:

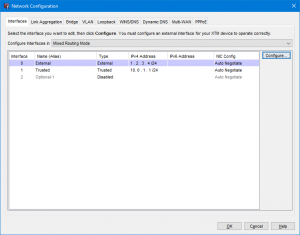

Unter Network > Configuration können Sie nun die IP-Adress-Konfiguration an Ihre Bedürfnisse anpassen: gewünschte Interface-IP für das interne Netzwerk, die PPPoE-Zugangsdaten für das externe Netzwerk, das Aktivieren eines optionalen Interfaces für eine DMZ, …

Für die Eingabe der PPPoE-Daten klicken Sie im Reiter Interfaces das externe Interface an und anschließend auf Configure.

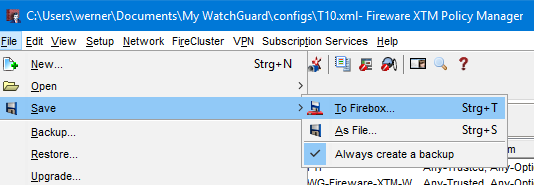

Schreiben Sie nun mit File > Save > To Firebox ihre aktuelle Konfiguration auf die Firewall:

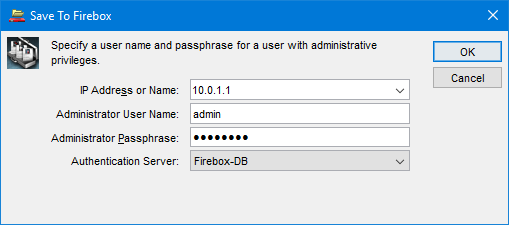

Verwenden Sie hierzu den Benutzer admin und das Passwort, das sie für den Benutzer admin im Web Setup Wizard angegeben haben:

Sie werden nun noch aufgefordert, die Konfiguration als XML-Datei abzuspeichern. Die Konfigurations-Dateien werden standardmäßig im Verzeichnis C:Benutzer<benutzername>Dokumentemy Watchguardconfigs abgespeichert. Wenn Sie hier sprechende Dateinamen für die Konfigurationen verwenden, können Sie jederzeit eine ältere Konfiguration im Policy Manager laden und auf die Firewall schreiben, und so auf alte Stände Ihrer Firewall-Konfiguration zurückgehen.

Zum Schluss werden nun die Passwörter geändert. Verbinden Sie sich dazu erneut mit dem System Manager auf die Firebox (neue IP!) und starten Sie den Policy Manager erneut.

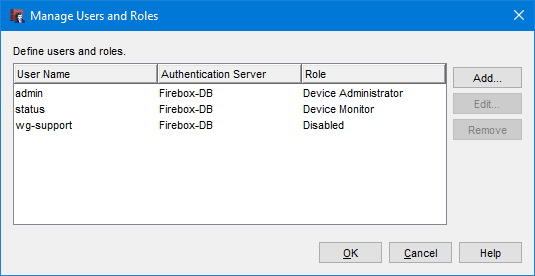

Unter File > Mange Users and Roles können Sie die Benutzer der Firewall bearbeiten. Diese Benutzer werden direkt auf der Box gespeichert, daher müssen Sie sich hier direkt mit dem schreibenden Zugangsdaten (Benutzer admin) authorisieren.

Sie sehen die folgenden Benutzer:

- admin (Device Administrator, Schreiberechte)

- status (Device Monitor, Nur-Lesen)

- wgsupport (Account für WatchGuard Support Incidents, deaktiviert)

Ändern Sie die Passwörter für admin und status auf sichere Passwörter (die Vorgabe ist: mindestens 8 Zeichen) und klicken Sie auf OK. Die Passwörter werden direkt auf die Box geschrieben und sind ab sofort aktiv.

Hier können Sie auch weitere Benutzer anlegen. Das kann verwendet werden, um mehreren Systemadministratoren ihre eigenen Accounts mit einem eigenen Passwort zu geben.

Das könnte Sie auch interessieren: