Installation des WebBlocker On-Premises Servers

Seit heute ist der WebBlocker On-Premises Server erhältlich.

Dieser Artikel beschreibt die Installation und die benötigten Ressourcen dafür.

Voraussetzungen:

- Virtualisierungsumgebung (VMWare oder HyperV)

- 2 vCPUs

- 2 GB RAM

- zwei Daten-Disks 3 GB + 40 GB (die 40 GB sind “default”, die Database benötigt nach dem Start ca. 3-4 GB; tatsächlich sind auf der 40GB-Partition knapp 36 GB frei. Eine “Thin” Installation unter VMWare lohnt sich also 🙂

- Download des OVA-Templates (ca. 600 MB) aus dem Software-Portal

- eine Firebox, die den WebBlocker On-Premises Server abfragen soll. Unterstützte Firmware Versionen: Fireware 12.2 aufwärts. (=> daraus folgt: nur für die T- und M-Modelle sowie FireboxV; die Firebox XTM-Series wird die Version 12.2 nicht mehr erhalten)

Installation:

- Installation der VM aus dem OVA/OVF

- Einloggen auf der Kommandozeile (VMWare-Konsole) mit User: wgsupport ; Passwort: readwrite

- Vergeben einer statischen IP mit:

/opt/watchguard/webblocker/bin/wg_ip_addr.sh -i <IP address> -m <mask> -g <gateway>

Die statische Vergabe der IP kann auch übersprungen werden, wenn man die DHCP-IP-Adresse bereits herausgefunden hat. Man kann die statische IP dann auch im Wizard einstellen.

Durchlaufen des Setup-Wizards über https://<IP address>:4130/, Zugangsdaten wie üblich: “admin” mit Passwort “readwrite”

Dabei:- Eingeben des Hostname, IP-Settings, DNS-Server

- Eingeben der neuen Administrator-Passphrase

- Eingeben eines Authentication-Keys (hier vergeben Sie quasi das Passwort, mit dem sich die Firebox später beim WebBlocker-Server authentisiert)

- Eingabe der WatchGuard-Account-ID. Diese erhalten Sie in Ihrem WatchGuard-Account unter MY WATCHGUARD => Manage Profile. Die WatchGuard-Account-ID hat die Form “ACC-xxxxxx”

- Eingabe einer Seriennummer einer Ihrer Fireboxen aus dem Account (diese Firebox muss eine gültige Subscription für den WebBlocker-Service haben, also mindestens die “Basic Security Suite”)

- Nach dem Durchlaufen des Wizards wird der Download der WebBlocker-Datenbank angeworfen. Dies sind nochmals knapp 750 MB. Diese Datenbank wird dann täglich aktualisiert, hierbei werden nur die Differenzen übertragen.

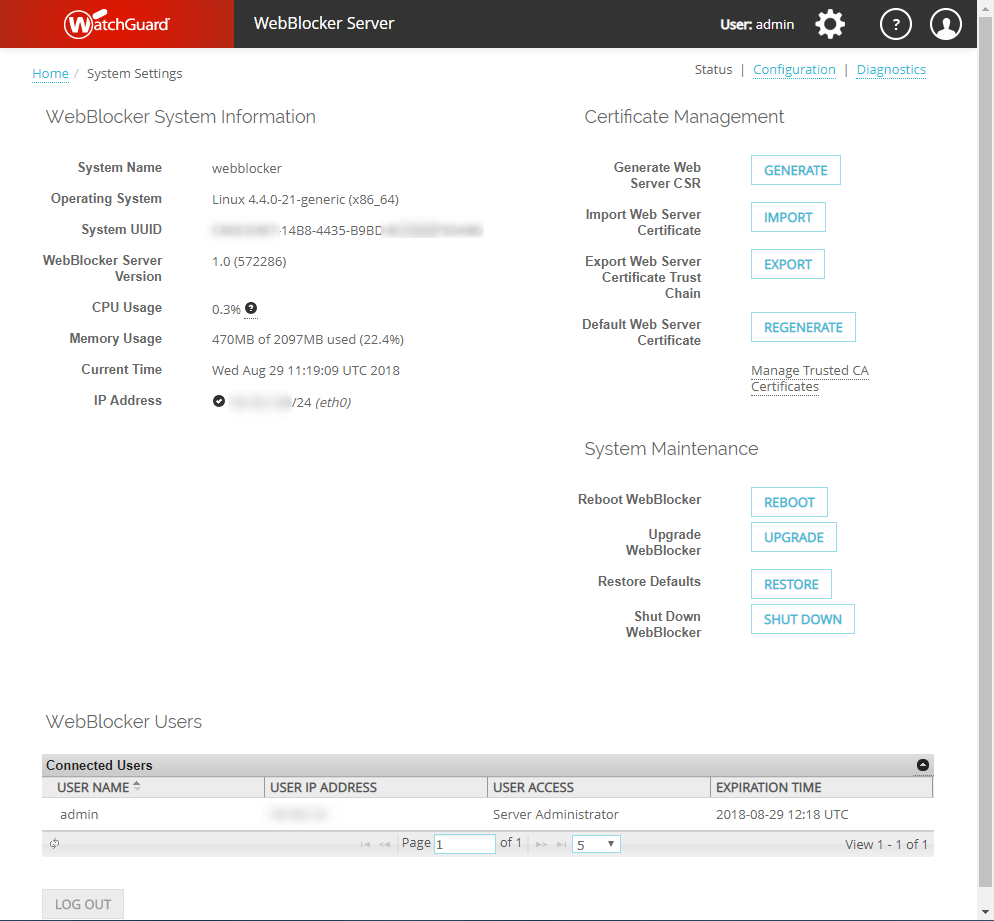

- Nach dem Durchlaufen des Wizards kann man sich über das Web-Frontend (immer noch Port 4130) auf dem WebBlocker Server einloggen; die Oberfläche und Navigation entspricht der der WatchGuard Dimension. Das zugrunde liegende Betriebssystem ist ein Ubuntu LTS 16.04. Demzufolge sind hier die Einstellungen möglich für SSL-Zertifikat, E-Mail-Notifications etc.

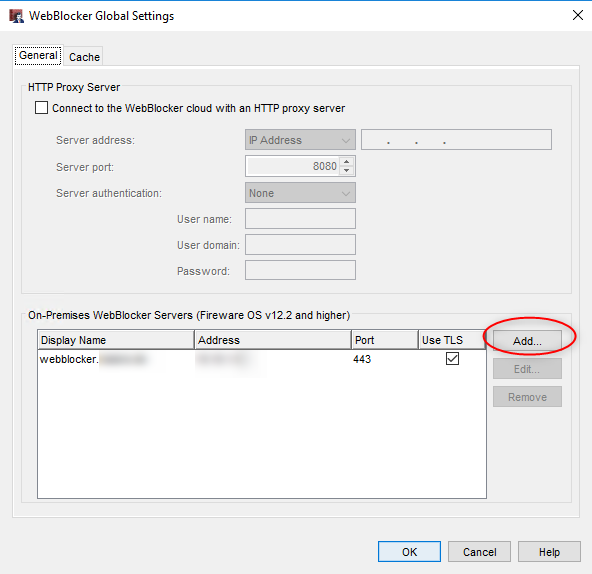

- Konfiguration der Firebox mit dem Policy Manager unter Subscription Services => WebBlocker => Configure => [Global Settings]

- wie hier ersichtlich ist, kann man auch mehrere WebBlocker Server installieren und angeben; Ob diese dann round-robin oder nur failover verwendet werden, ist leider der Dokumentation bisher nicht zu entnehmen.

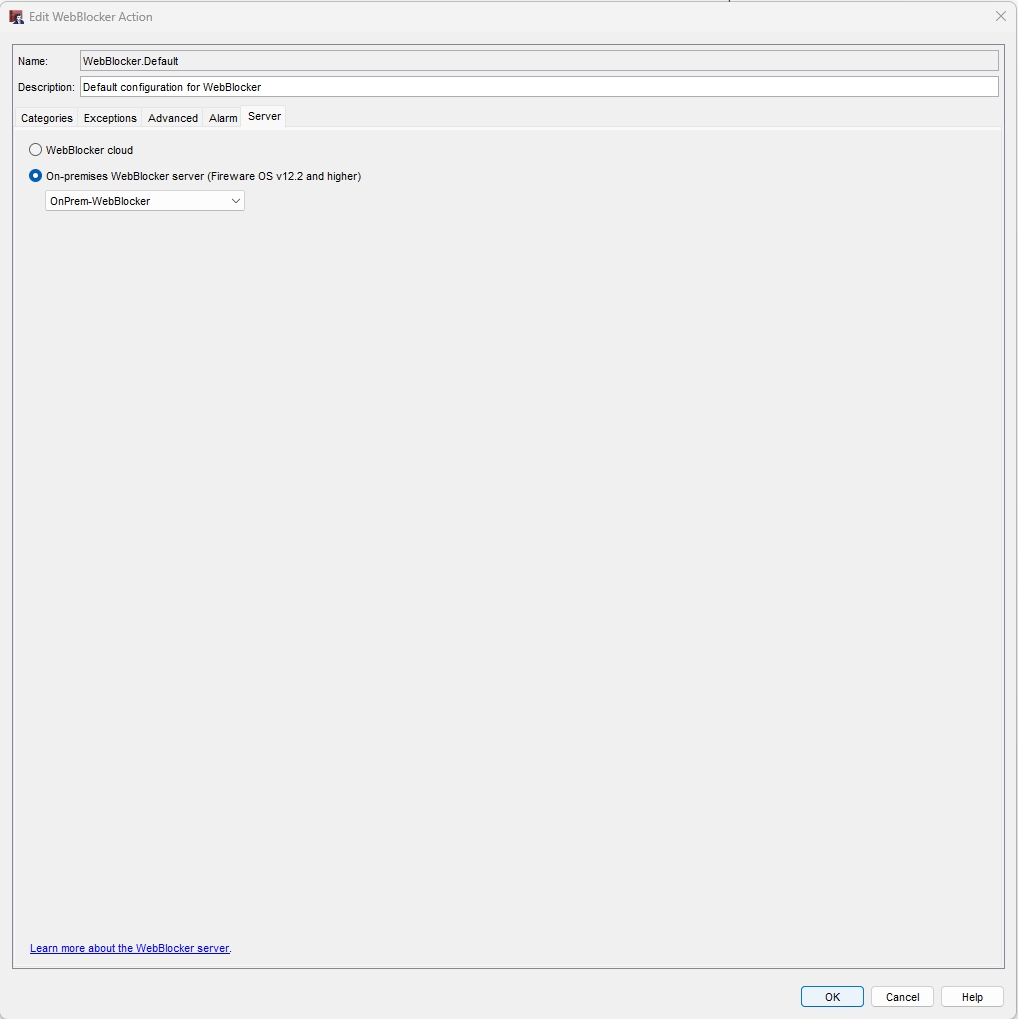

- Der WebBlocker Server muss an jedem genutzten WebBlocker hinterlegt werden. Unter dem Tab “Server” stellen Sie von “WebBlocker cloud” auf “On-premises WebBlocker server” um.

Fazit:

Die Installation des WebBlocker Server On-Premises ist sehr geradlinig und legt einen keine Steine in den Weg. Ob der Aufwand des Betriebs eines eigenen WebBlocker VM gerechtfertigt ist oder man lieber einfach nur den Cloud-Dienst verwenden möchte, ist vermutlich eine Frage des persönlichen Geschmacks – es mögen aber auch Datenschutz-Überlegungen eine Rolle spielen, da hier die Requests der abgefragten URLs nicht ins Internet in die Cloud wandern sondern auf einen eigenen Server (eben On-Premises).

Weitere Vorteile sind z.B. auch die vermutlich bessere Performance bei hohen Abfragevolumen (WebBlocker Server steht ja dann im eigenen Haus).

Bei diesem Artikel fehlt leider die Info, dass der WebBlocker noch in den WebBlocker-Actions umgestellt werden muss.

Vielen Dank für den Hinweis. Wir haben den Artikel entsprechend aktualisiert.